Како што открива компанијата за кибер безбедност Recorded Future во нивниот извештај објавен неодамна, руската хакерска група BlueBravo ги напаѓа дипломатските ентитети ширум Источна Европа, преку заразување на уредите на целите со искорустување на нова задна врата наречена GraphicalProton. Нивната кампања била следена во периодот од март до мај, оваа година.

Групата BlueBravo, позната и како APT29, Cloaked Ursa и Midnight Blizzard (поранешен Nobelium), е поврзана со Руската служба за надворешно разузнавање (SVR). Групата претходно користеше Dropbox, Firebase, Google Drive, Notion и Trello за да избегне откривање и да комуницира со заразените уреди.

GraphicalProton е најновиот во долгата листа на малициозни софтвери насочени кон дипломатските организации. На листата се наоѓаат и малициозниот софтвер GraphicalNeutrino (Snowyamber), Halfrig и Quarterrig.

„За разлика од GraphicalNeutrino, кој користеше Notion за C2, GraphicalProton користи OneDrive или Dropbox на Microsoft за комуникација“, се вели во извештајот.

Истражувачите велат дека интересот на руската влада за стратешки податоци за време и по војната во Украина стои зад оваа сајбер шпионажа.

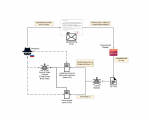

GraphicalNeutrino, функционира како вчитувач (loader). На жртвите се подметнува скриен во ISO или ZIP датотека, доставена преку е-пошта во којашто како мамка за жртвите се користат автомобили. Имено, ISO-датотеките содржат .LNK-датотеки кои се маскирани како .PNG слики од автомобили на BMW кои наводно се продаваат. Штом жртвата кликне на неоја од сликите-мамки, таа несвесно го активира GraphicalProton кој потоа го користи Microsoft OneDrive како C2, од каде периодично презема дополнителен злонамерен код.

Како функционира нападот